Obtenha uma primeira impressão de quão em conformidade está com a NIS2.

Obtenha uma primeira impressão de quão em conformidade está com a NIS2.

Se não desejar utilizar a verificação, deixe o campo abaixo em branco.

Os órgãos de gestão Este termo abrange várias entidades de governança organizacional, incluindo holdings ou departamentos executivos. Segundo o Artigo 29.º, §6, as pessoas responsáveis garantem o cumprimento das disposições da Diretiva NIS2. Estas pessoas são autorizadas a tomar medidas de segurança, devem passar por formação e podem ser responsabilizadas pessoalmente se não cumprirem estas obrigações. recebem formação que lhes permite adquirir conhecimento e competências suficientes para reconhecer riscos de cibersegurança e avaliar o impacto nos serviços prestados pela organização?

A sua organização realiza periodicamente Por "periodicamente" entende-se: pelo menos uma vez por ano e quando ocorrer um incidente de cibersegurança, mudanças no ambiente empresarial ou alterações na infraestrutura de TI. uma análise de riscos sobre cibersegurança e, em seguida, toma/adapta medidas com base nos resultados para melhorar a segurança?

A sua organização tem um procedimento para seguir a adequadamente Por "adequado" entende-se que a resposta ao incidente deve estar alinhada com a gravidade e natureza do incidente. os incidentes de cibersegurança?

A sua organização tem políticas, procedimentos e medidas para garantir a continuidade em caso de circunstâncias imprevistas ou desastres? TIsto inclui: gestão de backups, disposições de emergência, planos de continuidade de negócio e planos de resposta a incidentes.

A sua organização tem visibilidade do estado e nível de cibersegurança dos seus fornecedores e prestadores de serviços e acompanha ativamente Por "ativamente" entende-se a avaliação regular, através de auditorias ou relatórios sobre a cibersegurança e incidentes, e a monitorização de medidas e desempenho de segurança. esta situação?

A cibersegurança está estruturalmente Por "estruturalmente" entende-se que a cibersegurança não é apenas uma ação pontual, mas faz parte da forma padrão de trabalho e está integrada em todos os processos relacionados com a aquisição, desenvolvimento e manutenção de sistemas de rede e informação. Por exemplo, os riscos de segurança são considerados desde a fase de design, construção e/ou aquisição dos sistemas? incorporada na aquisição, desenvolvimento e manutenção de sistemas de informação e rede?

Com base no nome de domínio fornecido, encontrámos os subdomínios listados na tabela abaixo. Tem conhecimento de todos estes domínios?

| Domínios encontrados | ||

|---|---|---|

| Não forneceu (ainda) um nome de domínio | ||

A sua organização tem procedimentos para identificar e tratar vulnerabilidades Uma "vulnerabilidade" é uma fraqueza num ativo ou medida de segurança que pode ser explorada por uma ameaça.?

A sua organização avalia regularmente Por "regularmente" entende-se, por exemplo, anualmente, trimestralmente ou mensalmente, e após a ocorrência de um incidente de cibersegurança, mudanças no ambiente empresarial ou alterações na infraestrutura de TI. É importante ajustar a frequência da avaliação aos riscos enfrentados pela sua organização e à velocidade com que as ameaças evoluem. se as medidas de cibersegurança tomadas são eficazes Por "eficazes" entende-se que as medidas de cibersegurança não só são concebidas e implementadas (projeto e existência), mas também que fornecem a proteção pretendida (funcionamento). As medidas de controlo adotadas devem ser precisas nos métodos de deteção e prevenção (precisão), bem como abranger todos os riscos e vulnerabilidades relevantes (integralidade). ?

A sua organização tem uma politica adequada Por "adequada" entende-se que a política está atualizada, é regularmente avaliada e é proporcional aos riscos que a sua organização enfrenta. Por exemplo, se a sua organização lida com informações sensíveis, a política relacionada com criptografia e encriptação deve também estar em conformidade com os padrões que protegem as informações processadas dentro da organização. sobre criptografia A "Criptografia" é a ciência de encriptar dados e comunicações para protegê-los contra acessos não autorizados ou uso indevido. e encriptação A "Encriptação" é uma técnica dentro da criptografia na qual dados legíveis são convertidos numa forma ilegível (um código) para garantir a sua confidencialidade. ?

A sua organização tem procedimentos de gestão de acesso e recursos dos utilizadores? Isto inclui: política de acesso físico e lógico, inventário de ativos, procedimentos de onboarding e offboarding.

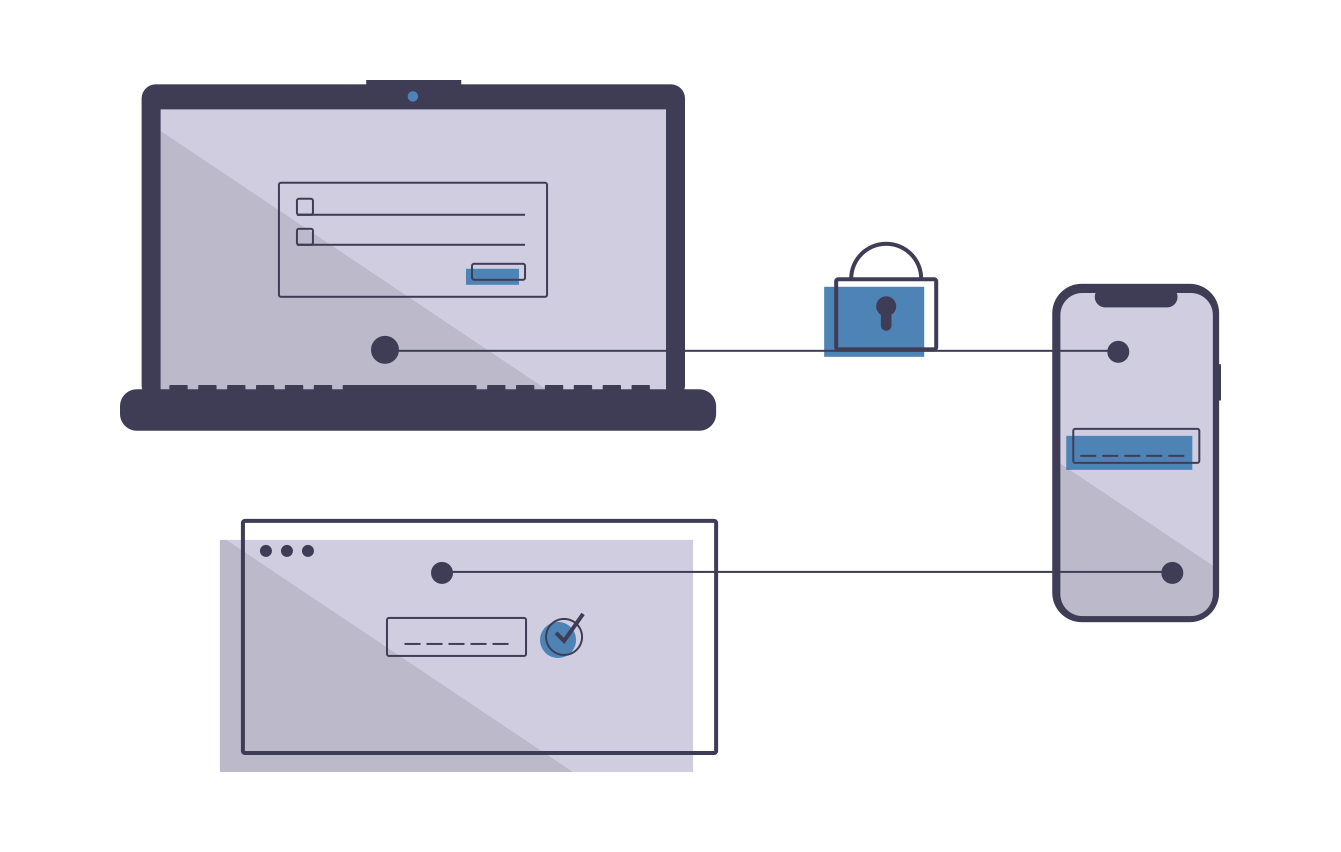

É aplicada a autenticação multifator A autenticação multifator (MFA) é um método de segurança utilizado para verificar que um utilizador é realmente quem afirma ser. Em vez de utilizar apenas um nome de utilizador e uma palavra-passe, a MFA exige pelo menos duas formas diferentes de autenticação. Por exemplo, além da palavra-passe, pode ser necessário usar um cartão ou inserir um código de confirmação enviado para o telemóvel. Este processo adiciona uma camada extra de proteção, reduzindo o risco de acesso não autorizado. onde possível?

A organização tem um procedimento adequado Por "adequado" entende-se que o procedimento é atualizado e regularmente avaliado. para relatar incidentes de cibersegurança às autoridades dentro dos prazos prescritos? Prazos para notificação de incidentes de cibersegurança: Dentro de 24 horas: aviso prévio e suspeitas iniciais; Dentro de 72 horas: relatório completo com avaliação do incidente; A pedido: relatório provisório; Dentro de 1 mês: relatório final. Além disso, deve notificar os seus clientes sobre incidentes que possam afetar negativamente os serviços prestados. ?

Excelente! Com base nas respostas fornecidas, a sua organização cumpre os requisitos do novo regulamento da NIS2. É ótimo ver que a segurança digital é uma prioridade na sua organização. Este é um sólido alicerce para a resiliência contra ameaças digitais.

As diretrizes da NIS2 (Network and Information Security) foram criadas para ajudar as organizações a enfrentar eficazmente o aumento das ameaças de ciberataques e melhorar a segurança digital na Europa. Proteger a sua organização e toda a infraestrutura digital é crucial.

Mesmo que a sua organização esteja a par das diretrizes da NIS2, é importante reconhecer que as ameaças digitais estão em constante evolução. Não basta manter o status quo; é necessário continuar a melhorar. Se precisar de ajuda com este processo ou quiser aprofundar os temas relacionados com a NIS2, preencha o nosso formulário de contacto. Os nossos especialistas estão prontos para ajudá-lo.

Tem alguma dúvida, quer mais informações ou precisa de apoio? Preencha o formulário abaixo com os seus dados de contacto, para que possamos fornecer atualizações e conselhos relevantes sobre a NIS2.

Infelizmente, parece que a sua organização ainda não está totalmente em conformidade com as diretrizes da NIS2. Além da importância legal de avaliar a conformidade com as diretrizes da NIS2, é fundamental reforçar a segurança digital da sua organização. Não se preocupe, ainda há tempo para implementar estas mudanças. Embora a legislação da NIS2 esteja prestes a ser introduzida, ainda estamos numa fase de transição. Quanto mais cedo começar a tornar a sua organização mais segura, de acordo com as diretrizes da NIS2, melhor preparada estará quando a legislação entrar em vigor.

Com base nas suas respostas, identificámos as seguintes áreas de preocupação:

Clique no botão abaixo para receber um resumo e os nossos conselhos sobre como alcançar a conformidade por email.

As diretrizes NIS2 (Network and Information Security) foram criadas para ajudar as organizações a enfrentar eficazmente as crescentes ameaças de ciberataques e melhorar a segurança digital na Europa. A proteção da sua organização e de toda a infraestrutura digital é crucial para garantir a resiliência contra ameaças digitais.

Embora o resultado possa ser desanimador, ele oferece uma oportunidade valiosa para rever, melhorar e fortalecer as suas medidas de segurança. Sabemos como é importante adotar uma abordagem proativa na sua estratégia de segurança. A nossa equipa dedicada está pronta para o guiar no desenvolvimento de uma abordagem eficaz de segurança que cumpra os requisitos da NIS2. Se precisar de mais informações ou apoio adicional, estamos à disposição para ajudar.

© BDO Canada LLP. 2024 . Todos os direitos reservados. Política de privacidade Aviso Legal: A informação disponibilizada neste website tem fins meramente informativos. Tanto o conteúdo do website como os resultados do scan são indicativos e baseiam-se nas informações fornecidas e na publicação das diretrizes NIS2 de 14 de dezembro de 2022. Estes não se destinam a substituir uma avaliação profissional.